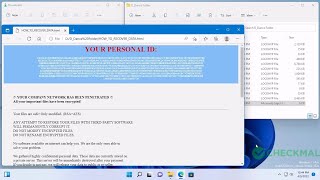

Videos

Check out our video library AppCheck defending against newest ransomware, automatic recovery and real-time backup.

2024. 04. 25. 9

Cordless Ransomware (<Original Filename>.<Original Extension>)

2024. 04. 21. 42

Black Kingdom Ransomware (.DEMON)

2024. 04. 19. 168

Stop Ransomware (.iiof)

2024. 04. 16. 203

MedusaLocker Ransomware (.lockhyp)

2024. 04. 12. 172

Phobos Ransomware (.id[<Random>-2994].[antich154@privatemail.com].Elbie)

2024. 04. 11. 173

Ransomnix Ransomware (.enc)

2024. 04. 06. 276

RURansom Ransomware (<Original Filename>.<Original Extension> / Пол…

2024. 04. 03. 325

Stop Ransomware (.qbaa)

2024. 03. 28. 280

CryptoJoker Ransomware (.fully.fucked / .partially.fucked)

2024. 03. 26. 291

GlobeImposter Ransomware (.charlie.j0hnson)

2024. 03. 24. 290

Pandora Ransomware (.pandora)

2024. 03. 21. 415

Stop Ransomware (.vyia)